بهترین آنتی ویروسهای جهان

بررسی سریعترین و بهترین و قویترین ویروسیاب جهانبهترین آنتی ویروسهای جهان

بررسی سریعترین و بهترین و قویترین ویروسیاب جهانحمله به شبکه های اختصاصی سامانه کارت سوخت

چگونه حمله به شبکه های اختصاصی سامانه کارت سوخت ممکن است؟

دیروز سه شنبه حمله سایبری به سامانه کارت سوخت موجب اختلال در توزیع بنزین در جایگاههای سوخت سراسر کشور شد.

چند وقت گذشته هم اخباری مبنی بر هک و حمله سایبری به سامانه دوربین های نظارتی زندان اوین منتشر شد، که برخی از تصاویر دوربین ها انتشار عمومی یافت.

بر خلاف تصور بسیاری، ایجاد شبکه ای امن و اختصاصی و عدم اتصال به شبکه جهانی اینترنت، امنیت را به این سادگی به ارمغان نمی آورد.

به این شبکه های مجزا و منقطع از شبکه های دیگر، اصطلاحا شبکه های «شکاف هوا» می گویند.

این اساساً به این معنی است که سیستم یا شبکه از نظر فیزیکی به هیچ شبکه خارجی متصل نیست، خواه اینترنت یا یک شبکه محلی.

برگردیم به شبکه های رایانه ای، شبکه های شکاف هوا در وهله اول در محیط های با امنیت بالا مانند شبکه های نظامی و دولتی، سیستم های اطلاعاتی، نیروگاه های هسته ای یا هواپیمایی دیده می شوند. انگیزه اصلی راه اندازی شبکه های هواشکاف احساس امنیتی است که برای سازمان ایجاد می کند.

شبکه های شکاف هوا چگونه کار می کنند؟

از آنجایی که شبکه های هوا شکاف هیچ ارتباط شبکه ای ندارند، از لحاظ نظری هیچ نوع ارتباط سیمی یا بی سیم با دنیای خارج ندارند. کنترل کننده های بی سیم آنها غیرفعال هستند که موجب می شود، کل شبکه “یک سیستم بسته”شود. تنها راه ورود یا خروج داده ها به این نوع شبکه استفاده از رسانه های فیزیکی مانند درایوهای USB یا CD-ROM ها است.

شبکه های شکاف هوا معمولاً برای جداسازی زیرساخت های مهم از شبکه سازمانی استفاده می شوند تا اطلاعات حیاتی به خطر نیفتد. این اطلاعات دارایی ها مهم، حساس و حیاتی سازمان ها یا دولتها هستند که در صورت نشت و یا از بین رفتن می توانند خسارات جبران ناپذیری تحمیل کنند. به همین دلیل مدیران امنیتی ترجیح می دهند چنین اطلاعاتی را در شبکه های شکاف هوا که هیچ ارتباطی با شبکه اصلی سازمان ندارند، داشته باشند.

با این حال ، شبکه های شکاف هوا نیز ممکن است احساس امنیت کاذب ایجاد کنند. یک فرض ذاتی وجود دارد که، از آنجا که شبکه های شکاف هوا هیچ نقطه دسترسی ندارند، آنها کاملاً ایمن و امن هستند. بنابراین، از نظر امنیتی نیازی به بررسی یا ارزیابی نیست. متأسفانه، این نوع دیدگاه ممکن است اغلب منجر به مشکلات امنیتی شود.

آیا آنها واقعاً ایمن هستند؟

اولاً ، از طریق دستگاه های ذخیره سازی فیزیکی هنوز می توان به شبکه های شکاف هوا دسترسی داشت. همانطور که مشاهده کردیم، دستگاههای USB معمولاً برای انتشار انواع بدافزارها استفاده می شوند. از آنها می توان برای طیف وسیعی از فعالیت های مخرب مانند فیلتر کردن داده ها، نصب بدافزار و دستگاه های ورود به سیستم و غیره استفاده کرد.

وجود باگها در سیستم عامل و نرم افزارهای نصبی امکان غیرفعال کردن نرم افزارهای و لایه های امنیتی مدیریت دستگاههای جانبی را میسر می کند.

بزرگترین نمونه از این نوع فعالیتهای مخرب ، کرم استاکس نت بود . در سال ۲۰۱۰ کشف شد و به برنامه هسته ای صدمات اساسی وارد کرد و باعث از هم گسیختن سانتریفیوژها شد. این کرم از طریق درایوهای USB آلوده به محیط شبکه وارد شد. این رویداد یک یادآوری جدی ارائه می دهد که شبکه های شکاف هوا را می توان با تأثیر زیادی به خطر انداخت.

ثانیا ، حتی اگر شبکه های شکاف هوا از دنیای خارج جدا شده باشند، اما آنها از یک تهدید اصلی دیگر در زمینه امنیت سایبری جدا نیستند: خود انسان ها. مهندسی اجتماعی همچنان یک عامل اصلی تهدید است و در این نوع شرایط، خطرات بزرگتر می شوند. تهدیدهای داخلی مانند کارمندان سرکش هنوز هم می توانند برای دسترسی به شبکه شکاف هوا استفاده شوند. کارکنان با دسترسی به شبکه های خاص شکاف هوا ممکن است حافظه ذخیره سازی قابل جابجایی خود را آلوده به بدافزار کنند که در صورت قرار دادن در یک سیستم شکاف هوا، می تواند سیستم و شبکه را آلوده کند.

جداسازی امنیت را تضمین نمی کند!

سرانجام ، با پیشرفت تکنولوژی ، هیچ تضمینی وجود ندارد که صرف ایزوله سازی و جداسازی از یک شبکه خارجی، یک سیستم شکاف هوا را ایمن نگه دارد. مواردی وجود داشته است که از بین بردن داده ها از طریق روش های دیگری نیز اتفاق افتاده است، مانند درهای پشتی ناشناخته که به نرم افزار / سخت افزار وارد شده اند ، سیگنال های فرکانس FM ، هک حرارتی یا ارتباطات حوزه نزدیک (NFC).

نتیجه این که بی نیازی به امنیت کامل شبکه های شکاف هوا، فقط بر اساس ایزوله سازی بنا شده است. شبکه های سازمانی همچنین باید با تأکید بیشتر بر کنترل دسترسی و فضای ذخیره سازی قابل حمل، اقدامات امنیتی سایبری را برای این شبکه ها پیاده کنند.

دولتها و سازمان ها می بایست از طیف وسیعی از راهکارهای امنیتی شبکه ای و سازمانی برای تقویت سیستم های شکاف هوا خود در نظر بگیرند.

استفاده از راهکارهای جامع امنیتی مانند اندپیونت سکیوریتی + DLP + UTM + Patch Management + Update Mnagemnet + Vulnerability Scanner+WAF و... برای شبکه های سازمانی به همراه ضروری به می باشد. استفاده از آخرین تکنولوژی های امنیتی و به روز دنیا و بروزرسانی و مدیریت امنیت شبکه ضروری می باشد.

متاسفانه در سالهای اخیر با توجه به تحریمها و موانع تجاری برخی با سوء استفاده از این چالش اقدام به کلاهبرداری کرده و نسبت به ارائه محصولات غیرمعتبر و کرک شده به نام اوریجینال می کنند. استفاده از محصولات معتبر و دارای لایسنس رسمی و کاملا اوریجینال و تصدیق شده شرکتهای مطرح جهانی مانند فورتی نت، سونیک وال، سکورایت، کوییک هیل، کی سون، ، وبروم، سیسکو، سوفوس می تواند تا حد امکان از حملات جلوگیری کند.

بخش بهداشت و درمان برای جلوگیری از حملات سایبری نیاز به بازبینی امنیت سایبری داخلی خود دارند

-سال 2020 سالی بود که شرکت های داروسازی و درمانی در کانون توجه قرار گرفتند. همه گیری بی سابقه کرونا، در زمان بستن دفاتر و کسب و کارها و تأثیرگذاری گسترده بر زندگی در سراسر جهان، در نهایت ختم به یک اتفاق بزرگ در رونمایی از یک واکسن بالقوه شد. با تحقیقات و پژوهشهای فراوان، توجه جهان به سمت شرکتهای داروسازی و درمانی سوق داده شد ، که نقش اساسی در تولید، بسته بندی و توزیع این واکسن به شدت موردتقاضا دارند.

- در Seqrite کوییک هیل، ما این را در اوایل شروع همه گیری یادآوری کرده بودیم و در ماه مه تجزیه و تحلیل کردیم که چگونه صنعت داروسازی از نظر امنیت سایبری با یک چالش منحصر به فرد روبرو است - چگونه نیروهای کار از راه دور در این صنعت می توانند در حالی که از نظر دیجیتالی ایمن هستند کار کنند؟ در مقاله ای که در سال 2019 منتشر شد ، چالشهای اساسی برای صنعت بزرگ بهداشت و درمان که مورد تجزیه و تحلیل قرار گرفت تهدیدهای ناشی از حملات سایبری از جمله باج افزاری پررنگ نشان داده شد.

حملات اخیر سایبری به شرکت های داروسازی

- چند هفته گذشته ثابت شد که این ترس بی دلیل نبوده است. در ماه اکتبر ، دکتر ردی ، مستقر در حیدرآباد، بازیگر برجسته در صنعت داروسازی هند که اخیراً مجوز انجام آزمایشات بالینی برای واکسن Sputnik V روسیه را گرفت ، مورد حمله باج افزار قرار گرفت. چند هفته بعد ، لوپین ، یک شرکت داروسازی دیگر از بمبئی ، فاش کرد که توسط یک حمله سایبری که بر سیستم های IT آن تأثیر می گذارد ، مورد اصابت قرار گرفته است.

- این یک روند جهانی است که مهاجمان سایبری مخرب دارند که بعضی اوقات توسط دولت ها به کار گرفته می شوند و از تمرکز جهانی روی COVID-19 استفاده می کنند و به دنبال سرقت اطلاعات مهم هستند. مقامات امنیتی ایالات متحده هکرهای مرتبط با دولت چین را به هدف قرار دادن شرکت بیوتکنولوژی آمریکایی Moderna متهم کردند که روی واکسن نیز کار می کند. پروژه های واکسن ویروس کرونا ویروس ژاپن نیز مورد حملات سایبری قرار گرفته در حالی که کره جنوبی نیز گزارش داده است که آنها تلاش کره شمالی برای هک کردن شرکت های تحقیقاتی واکسن را خنثی کرده اند.

- این اعداد در گزارش تهدید Seqrite برای فصل سوم 2020 منعکس شده است، جایی که صنعت بهداشت و درمان از نظر شمارش بدافزار در رتبه پنجم لیست صنایع قرار دارد. صنعت داروسازی یک صنعت حساس است، خصوصا در این زمان ها که امیدهای جهانی بر واکسن موفقی است که می تواند به همه گیری پایان دهد. به دلیل ماهیت حساس و ارزشمند داده های موجود در شرکت های داروسازی ، خطر حملات سایبری از طریق باج افزار، تهدیدهای مداوم پیشرفته (APT)، تهدیدات داخلی و سایر موارد بالا است.

- شرکت های داروسازی برای اطمینان از اینکه بیشترین شانس محافظت را به خود می دهند باید اطمینان حاصل کنند که کاملاً بر روی مکانیسم های امنیتی خود تمرکز کرده و امنیت سایبری را بسیار جدی می گیرند.

افراد ، فرایندها و فناوری ها

- امنیت سایبری موثر ، مدیریت خطرات مرتبط با سه عامل مهم یک سازمان است: افراد، فرایندها و فناوری ها. در این مقطع ، شرکت های داروسازی باید اطمینان حاصل کنند که درک کاملی از ساختار امنیتی موجود در سازمان های مربوطه خود دارند. پیاده سازی فرآیندها و فن آوری های جدید تنها زمانی می تواند اتفاق بیفتد که شکاف های موجود، چه از نظر افراد و چه از نظر فرایندها، مشخص شود.

- اطلاعات، بزرگترین سرمایه شرکت داروسازی هستند و از این رو یک گام اساسی داشتن کنترل های دقیق دسترسی و دسته بندی داده های محرمانه است. یک رویکرد جامع باید شامل یک فرآیند بازرسی و ارزیابی دقیق باشد، سپس باید به رویکردی تبدیل شود که بیشتر به سمت پیشگیری از حادثه حرکت کند نه اینکه فقط به واکنش به حادثه متمرکز شود.

- اندپوینت سکیوریتی سکورایت کوییک هیل، که اخیراً توسط AV-Test به عنوان محصول برتر برای ویندوز تأیید شده است، مجموعه ای از راه حل ها را ارائه می دهد که از شبکه و دستگاه های متصل آن در شرکتهای دارویی و بهداشت و درمان محافظت جامع به عمل می آورد.

آیا شبکه های شکاف هوا امن هستند؟

- یک شبکه (یا سیستم) شکاف هوا شده (air-gapped) از دیگر شبکه های مجزا شده است. این اساساً به این معنی است که سیستم یا شبکه از نظر فیزیکی به هیچ شبکه خارجی متصل نیست، خواه اینترنت یا یک شبکه محلی. اصطلاح «شکاف هوا» از لوله کشی گرفته شده است و به شکاف هوا برای حفظ کیفیت آب گفته می شود.

برگردیم به شبکه های رایانه ای، شبکه های شکاف هوا در وهله اول در محیط های با امنیت بالا مانند شبکه های نظامی و دولتی، سیستم های اطلاعاتی، نیروگاه های هسته ای یا هواپیمایی دیده می شوند. انگیزه اصلی راه اندازی شبکه های هواشکاف احساس امنیتی است که برای سازمان ایجاد می کند.

- شبکه های شکاف هوا چگونه کار می کنند؟

از آنجایی که شبکه های هوا شکاف هیچ رابط شبکه ای ندارند، از لحاظ نظری هیچ نوع ارتباط سیمی یا بی سیم با دنیای خارج ندارند. کنترل کننده های بی سیم آنها غیرفعال هستند که موجب می شود، کل شبکه "یک سیستم بسته"شود. تنها راه ورود یا خروج داده ها به این نوع شبکه استفاده از رسانه های فیزیکی مانند درایوهای USB یا CD-ROM ها است.

شبکه های شکاف هوا معمولاً برای جداسازی زیرساخت های مهم از شبکه شرکتی استفاده می شوند تا چنین اطلاعات حیاتی به خطر نیفتد. این اطللاعات دارایی ها مهم . حیاتی سازمان هستند که در صورت از نشت و یا از بین رفتن می توانند خسارات جبران ناپذیری تحمیل کنند. به همین دلیل مدیران امنیتی ترجیح می دهند چنین اطلاعاتی را در شبکه های شکاف هوا که هیچ ارتباطی با شبکه اصلی سازمان ندارند، داشته باشند.

با این حال ، شبکه های شکاف هوا نیز ممکن است احساس امنیت کاذب ایجاد کنند. یک فرض ذاتی وجود دارد که، از آنجا که شبکه های شکاف هوا هیچ نقطه دسترسی ندارند، آنها کاملاً ایمن و امن هستند. بنابراین، از نظر امنیتی نیازی به بررسی یا ارزیابی نیست. متأسفانه، این نوع دیدگاه ممکن است اغلب منجر به مشکلات امنیتی شود.

- آیا آنها واقعاً ایمن هستند؟

اولاً ، از طریق دستگاه های ذخیره سازی فیزیکی هنوز می توان به شبکه های شکاف هوا دسترسی داشت .همانطور که مشاهده کردیم، دستگاههای USB معمولاً برای انتشار انواع بدافزارها استفاده می شوند. از آنها می توان برای طیف وسیعی از فعالیت های مخرب مانند فیلتر کردن داده ها، نصب بدافزار و دستگاه های ورود به سیستم و غیره استفاده کرد.

بزرگترین نمونه از این نوع فعالیتهای مخرب ، کرم استاکس نت بود . در سال 2010 کشف شد و به برنامه هسته ای ایران صدمات اساسی وارد کرد و باعث از هم گسیختن سانتریفیوژها شد. این کرم از طریق درایوهای USB آلوده به محیط شبکه وارد شد. این رویداد یک یادآوری جدی ارائه می دهد که شبکه های شکاف هوا را می توان با تأثیر زیادی به خطر انداخت.

ثانیا ، حتی اگر شبکه های شکاف هوا از دنیای خارج جدا شده باشند، اما آنها از یک تهدید اصلی دیگر در زمینه امنیت سایبری جدا نیستند: خود انسان ها. مهندسی اجتماعی همچنان یک عامل اصلی تهدید است و در این نوع شرایط، خطرات بزرگتر می شوند. تهدیدهای داخلی مانند کارمندان سرکش هنوز هم می توانند برای دسترسی به شبکه شکاف هوا استفاده شوند. کارکنان با دسترسی به شبکه های خاص شکاف هوا ممکن است حافظه ذخیره سازی قابل جابجایی خود را آلوده به بدافزار کنند که در صورت قرار دادن در یک سیستم شکاف هوا، می تواند سیستم و شبکه را آلوده کند.

- جداسازی امنیت را تضمین نمی کند!

سرانجام ، با پیشرفت تکنولوژی ، هیچ تضمینی وجود ندارد که صرف ایزوله سازی و جداسازی از یک شبکه خارجی، یک سیستم شکاف هوا را ایمن نگه دارد. مواردی وجود داشته است که از بین بردن داده ها از طریق روش های دیگری نیز اتفاق افتاده است، مانند درهای پشتی ناشناخته که به نرم افزار / سخت افزار وارد شده اند ، سیگنال های فرکانس FM ، هک حرارتی یا ارتباطات حوزه نزدیک (NFC)

- نتیجه این که بی نیازی به امنیت کامل شبکه های شکاف هوا، فقط بر اساس ایزوله سازی بنا شده است. شبکه های سازمانی همچنین باید با تأکید بیشتر بر کنترل دسترسی و فضای ذخیره سازی قابل حمل، اقدامات امنیتی سایبری را برای این شبکه ها پیاده کنند. سازمان ها می توانند طیف وسیعی از راه حل های امنیتی شبکه و سرور سکورایت کوییک هیل، وبروم و کی سون را برای تقویت سیستم های شکاف هوا خود در نظر بگیرند .

هشدار مرکز ماهر درخصوص گسترش حملات باجافزاری: شیوع گسترده باجافزار STOP/Djvu در کشور

گزارشات بهدست آمده از رخدادهای حملات باجافزاری اخیر، خبر از شیوع گسترده #باجافزار STOP/Djvu در سطح کشور میدهد. باجافزار STOP برای اولین بار در اواخر سال ۲۰۱۷ میلادی مشاهده گردید. Djvu نسخه جدیدتر آن میباشد که ازنظر عملکرد شبیه والد خود میباشد.

حملات هدفمند سایبری

رعایت نکات امنیتی

در پی هشدار وضعیت نارنجی و قرمز برای بسیاری از سازمانهای زیرساختی و حیاتی کشور توسط سازمان پدافند غیرعامل، رعایت نکات امنیتی زیر توسط مدیر امنیت شبکه سازمانها ضروری می باشد:

- اطمینان از بروزرسانی اندپوینت سکیوریتی سکورایت کوییک هیل (آنتی ویروس) سرور.

- اطمینان از بروزرسانی سامانه یکپارچه مدیریت تهدیدات (UTM) سکورایت کوییک هیل یا وبروم و...

- درصورت امکان غیرفعال کردن سرویس ریموت دسکتاپ ویندوزهای (خصوصا سرورها)

- غیرفعال کردن پورت فورواردینگ (NAT) و یا DMZ در فایروال / مودم / روتر / یو تی ام /... برای دسترسی به کلاینتها از طریق آی پی های ولید.

- غیر فعال کردن دسترسی مستقیم به ریموت دسکتاپ و یا تغییر پورت پیش فرض 3389

- استفاده از رمزهای پیچیده برای همه کاربران شبکه (خصوصا اکتیو دایرکتوری با دسترسی ادمین دامنه)

- اطمینان از فعال بودن ماژول جلوگیری از نفوذ غیرمجاز (IDS/IPS) در سطح آنتی ویروس و UTM

- تهیه پشتیبان گیری و قطع دسترسی هارد از کلاینت و نگهداری در جای امن

- اطمینان از فعال بودن برنامه های پشتیبان گیری خودکار مانند وبروم بکاب

- تهیه بکاب از فایلها و پایگاههای داده سرورها

- اطلاع رسانی به کاربران برای تهیه بکاب از اطلاعات موجود در هارد دیسک محلی

- کاهش سطح دسترسی کاربران به اطلاعات اشتراکی (فقط خواندنی) تا حد امکان

- نصب آنتی ویروس بر روی همه کلاینتهای شبکه. ( در صورت عدم امکان نصب، قطع دسترسی کلاینتها به سرورهای مهم و زیرساخت شبکه)

- بستن پورتهای باز غیرضرور ورودی و خروجی از طریق UTM و آنتی ویروس

- نصب وصله ها و آپدیت های امنیتی توسط Patch Management کوییک هیل

- عدم نصب برنامه های غیرضرور بر روی سرورها و یا کلاینتها

- آگاهی از آخرین اطلاعات و اخبار امنیتی

غیر فعال کردن حساب کاربری Administrator ویندوز

یکی از اقدامات پیشگیرانه امنیتی خصوصا در حملات باج افزاری و جستجوی فراگیر، غیرفعال کردن حساب کاربری ادمین ویندوز (Administrator) و تعریف یک حساب کاربری جدید می باشد. با این کار احتمال حملات دیکشنری و جستجوی فراگیر کمتر می شود.

ابتدا یک کاربر با سطح دسترسی ادمین ساخته و بسته به نوع ویندوز (از XP، ونیدوز 7، 8، 10، سرور 2000، 2003، 2008، 2008 R2 و 2012 و 2012 R2 و ویندوز 2016) یکی از روشهای زیر را انتخاب می کنیم.

روش اول:

- از منوی استارت ویندوز، گزینه CMD را جستجو کرده و با کلیک راست بر روی آن گزینه Run as Administrator را انتخاب می کنیم. ( و یا با فشردن همزمان کلیدهای Windows و X گزینه Command Prompt (Admin) را انتخاب می کنیم)

- عبارت زیر را تایپ و اینتر می کنیم:

net user administrator /active: no

- عبارت زیر نمایش داده می شود که نشان از موفقیت در غیرفعال سازی اکانت ادمینیستریتور می باشد:

The command completed successfully

روش دوم:

- عبارت زیر را در Run نوشته و اینتر می زنیم:

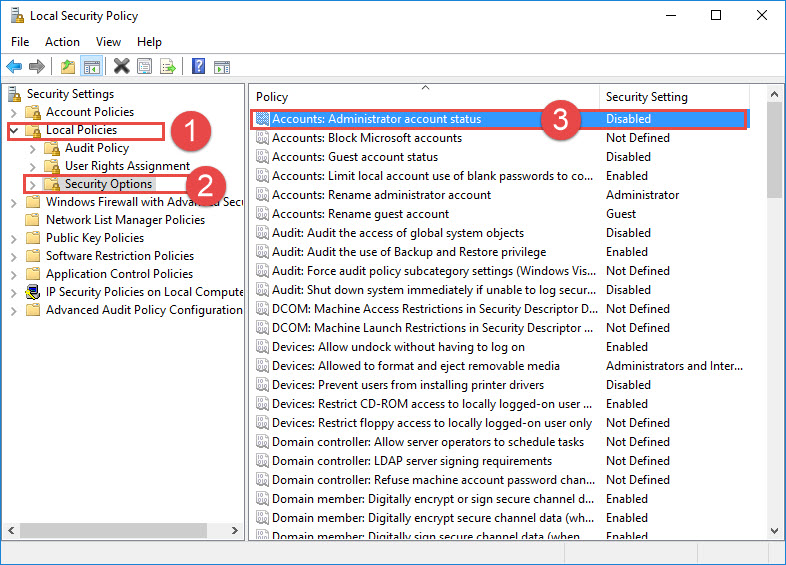

secpol.msc

تا کنسول Local Security Policy باز شود.

- پوشه Local Policies و زیرپوشه Security Options را در سمت چپ پنجره انتخاب می کنیم.

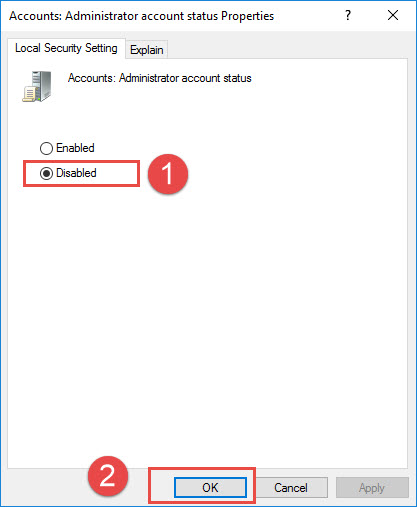

- بر روی گزینه اول Accounts: Administrator account status دو بار کلیک می کنیم تا پنجره Properties باز شود.

- گزینه Disabled را تیک می کنیم.

- پنجره را OK می کنیم.

روش سوم:

- پنجره Run را با فشردن همزمان کلیدهای پنجره و R باز می کنیم.

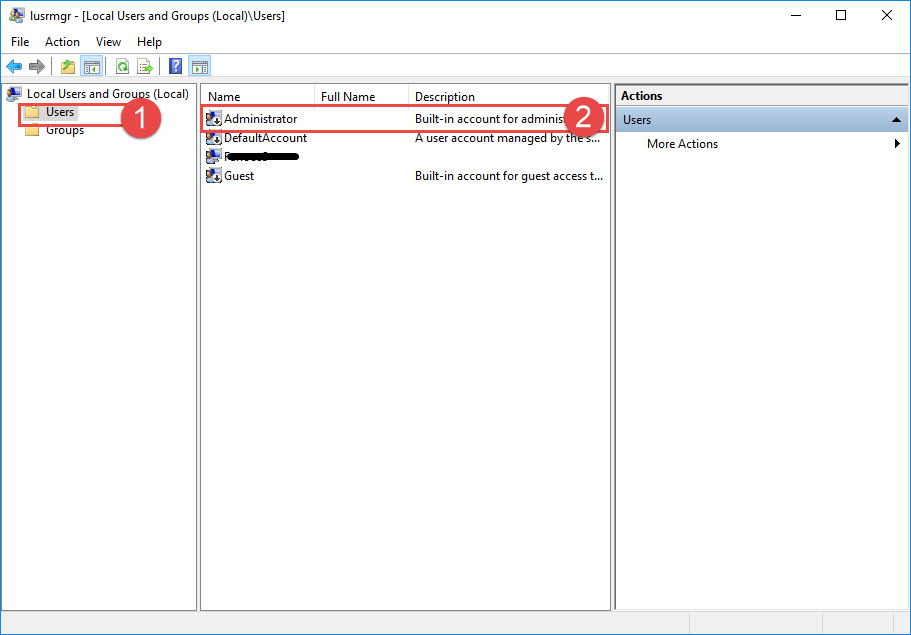

- عبارت زیر را در Run نوشته و اینتر می زنیم:

lusrmgr.msc

تا کنسول مایکروسافت Local Users and Groups باز شود.

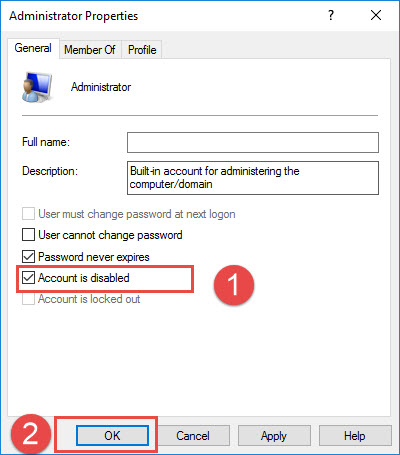

- پوشه Users را در سمت چپ پنجره انتخاب کرده و بر روی حساب کاربری Administrator دو بار کلیک می کنیم تا پنجره Properties باز شود.

- گزینه Account is Disabled را تیک می کنیم.

- پنجره را OK می کنیم.

در کنار استفاده از راهکارهای امنیتی و محافظتی، استفاده از سامانه های امنیتی قدرتمند مانند راهکارهای جامع امنیت سازمانی سکورایت کوییک هیل مانند اندپوینت سکیوریتی کوییک هیل و سامانه مدیریت یکپارچه تهدیدات و فایروال UTM سکورایت، می توانند سدی در برابر انواع تهدیدات نوین آفلاین و آنلاین باشند.

مهمترین تهدیداتی که بخش های بهداشت و درمان را هدف قرار می دهد.

تهدیدات سایبری بهداشت و درمان

در حالی که تقریبا تمام صنایع و بخش ها در معرض خطر تهدیدات اینترنتی قرار دارند، تاثیرات این تهدیدات در بخش های خاص می تواند فاجعه آمیز باشد. یکی از این بخش ها، درمان و مراقبت های بهداشتی است. حمله سایبری به یک سیستم پزشکی و درمانی می تواند خطرناک و تهدید کننده زندگی باشد – تصور کنید که بیماران مراقبت های حیاتی از سیستم نگهداری و مانیتورینگ خارج شوند.

مشکل این است که برخی از سیستم های مراقبت های بهداشتی ممکن است به حفاظت از امنیت سایبری خود توجه نکنند، با توجه به این واقعیت که اطلاعات ذخیره شده ی آنها بسیار حساس و محرمانه است. یک شبکه معمولی بیمارستانی می تواند میلیون ها سوابق داده در مورد سلامت بیمار، حساسیت ها، روش های درمان و غیره را در خود ذخیره کند – که همه آنها بسیار حساس هستند.

ممیزی ملی آمادگی مراقبت های بهداشتی در سال ۲۰۱۸ نشان داد که تنها ۴۵ درصد از کسب و کارها از چارچوب امنیت سایبری NIST، که یک چارچوب سیاست هدایت امنیت سایبری برای سازمان های بخش خصوصی در ایالات متحده است، پیروی کرده اند. مشکل تهدیدات اینترنتی به بخش مراقبت های بهداشتی، حاد است که وزارت بهداشت و خدمات انسانی ایالات متحده که درگیر آن می باشد افتتاح مرکز هماهنگی امنیت سایبری را در اکتبر ۲۰۱۸ اعلام کرده است.

برای سازمان های این بخش آگاهی از تهدیداتی که با آن روبرو هستند مهم است. برخی از مهمترین تهدیدات عبارتند از:

باج افزار (Ransomware)

نرم افزارهای مخربی که سیستم را قفل یا اطلاعات را رمزگذاری کرده و برای بازگرداندن اطلاعات یا سیستم تقاضای وجه می کند، ransomware نامیده می شود. این خرابکاری می تواند برای یک سازمان بهداشتی مضر و زیان آور باشد، زیرا نه تنها بر زندگی یک بیمار تاثیر می گذارد، بلکه اجزای دیگر را نیز تخریب می کند. با درنظر گرفتن ریسک این مساله که امکان بازیابی اطلاعات با پرداختن وجه مالی (باج) ۵۰-۵۰ بوده سیستم ها را می توان احیا و یا حتی بیشتر متضرر کرد. این واقعیتی است که جنایتکاران سایبری از آن آگاه بود و از آن سوء استفاده می کنند. یکی از بزرگترین حملات باج افزاری به سازمان بهداشتی MedStar Health در ایالات متحده آمریکا رخ داد که به ۱۰ بیمارستان و ۲۵۰ مرکز سرپایی حمله کرد. حمله تقریبا همزمان به همه مراکز بود و تقریبا دسترسی کامل به سیستم هایشان را از دست دادند.

تهدیدهای خودی

تهدیدهای خودی، قطعا یک خطر جدید نیست، اما تهدید بالقوه آن روز به روز درحال افزایش است. در حال حاضر داده ها به طور مرتب در فضای ابری ذخیره می شوند و به این معنی است که کارمندان یک سازمان دسترسی زیادی به اطلاعات حساس در یک سازمان دارند. به این معنی که انسان ها اغلب می توانند ضعیف ترین پیوند در هر چارچوب امنیت سایبری باشند. این که آیا استفاده از کلمات عبور به راحتی حدس زده می شود، استفاده مجدد از کلمه عبور در حوزه های مختلف و یا دادن کلمه عبور به دیگران، این ها برخی از اشتباهات رایج است که هکرها می توانند دسترسی به اطلاعات را بدست آورند. به این ترتیب، بسیار مهم است که سازمان ها با به روز رسانی کارکنان خود در مورد خطرات چنین رفتارهایی، از به وجود آمدن آن جلوگیری کنند.

تهدیدات مداوم پیشرفته

تهدیدات مداوم مستمر (APTs) حملات درازمدت، پایدار و بی رحمانه است که توسط هکرها و سایر مجرمان اینترنتی برای یک هدف خاص برای دریافت اطلاعات حساس به کار گرفته می شود. منطق پشت APT ها واقعا ایجاد آسیب و صدمه رساندن و از کار انداختن خدمات در سازمان ها نمی باشد، بلکه امری زیرکانه تر می باشد. هدف اصلی APT ها سرقت اطلاعات حساس و محرمانه است. آنها وارد یک شبکه سازمانی می شوند، حضور خود را به آرامی گسترش می دهند و قبل از خروج نهایی، اطلاعات مهم را جمع آوری می کنند. داده های سازمانهای بهداشتی بسیار ارزشمند است – و به همین ترتیب مجرمان اینترنتی ارزش آن ها را در درازمدت درنظر می گیرن

نیزه فیشینگ (Spear Phishing)

یک نوع فیشینگ، فیشینگ نیزه می باشد که یک تهدید بزرگ برای بخش مراقبت های بهداشتی است. درست مانند APT ها، دسترسی به اطلاعات ارزشمندی را برای مهاجمان فراهم می آورد. هکرها یک ایمیل هدفمند برای فردی ارسال می کنند که به نظر می رسد از یک منبع قابل اعتماد است. دستورالعمل این ایمیل ها مانند هر گونه تقلب سایبری، دسترسی به سیستم کاربر یا دریافت اطلاعات طبقه بندی شده دیگر است. فیشینگ نیزه یکی از موفق ترین تکنیک های حمله سایبری به شمار می رود زیرا سطح بالایی از شخصی سازی انجام شده برای حمله به کاربران انجام می شود که بسیار قابل اعتماد است.

با استفاده از طیف وسیعی از راه حل های Seqrite که به صورت نوآورانه و به همراه سادگی مدیریت تعریف شده است، در برابر تمامی این تهدیدات محافظت می شود. از طریق ترکیبی از هوش، تجزیه و تحلیل برنامه های کاربردی و تکنولوژی های پیشرفته، سکورایت بهترین دفاع را در برابر ماهیت بی نظیر تهدیدات امنیتی سایبری فراهم می کند.

افزایش حملات باج افزار اندرویدی– مراقب باشید!

برای خواندن گزارش کامل اینجا را کلیک کنید

عملکرد باج افزار اندروید همانند باج افزار کامپیوتر میباشد. بدافزار میتواند دستگاه شما را قفل کرده یا داده های ذخیره شده را رمزگذاری کند و تقاضای باج کند تا همه چیز را به حالت عادی برگرداند.

نکاتی برای مقابله با باج افزار اندروید:

- روی لینک ها یا فایل های پیوست ایمیل های ناشناخته یا غیر منتظره کلیک نکنید.

- روی لینک های موجود در پیام های دریافتی از شماره های ناشناس کلیک نکنید.

- برنامه ها را از منابع غیر رسمی دانلود نکنید.

- از اطلاعات مهم ذخیره شده در گوشی تان پشتیبان تهیه کنید.

چگونه برنامه موبایل سکیوریتی کوییک هیل از تهدیدات باج افزار و سایر بدافزارها جلوگیری می کند.

هنگام نصب برنامه ها بر روی گوشی، آنها را اسکن می کند.

آسیب پذیری های امنیتی موجود در برنامه های نصب شده بر روی گوشی تان را شناسایی می کند.

برای اطمینان از ایمن بودن برنامه های دانلود شده، آنها را با اسکن پس زمینه بررسی می کند.

این برنامه آخرین بروز رسانی های ویروس را به صورت خودکار دریافت می کند تا از گوشی تان در برابر آخرین ویروس ها و بدافزارها محافظت کنید.

این برنامه سطح امنیتی دستگاه را بررسی می کند و به شما در ایمن نگه داشتن آن کمک می کند.

هشدار امنیتی! درب پشتی اندروید در جستجوی دستگاه شماست

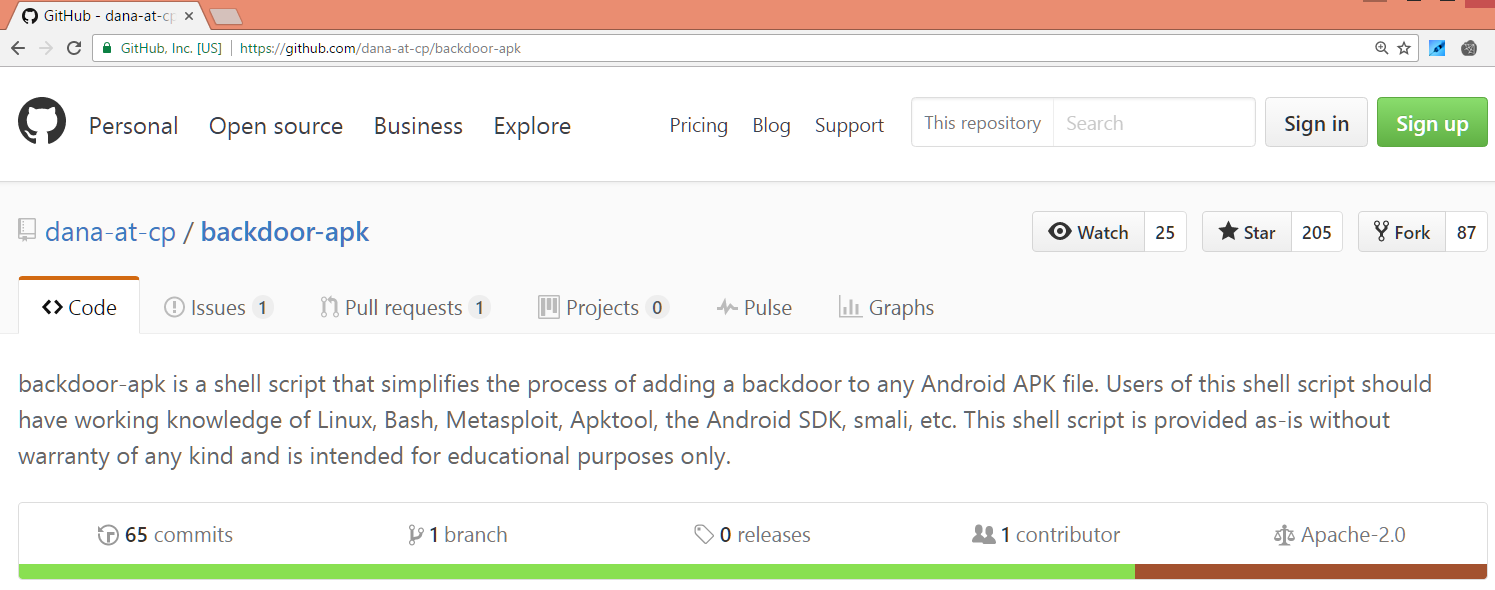

آزمایشگاه کوییک هیل یک تهدید جدید شناسایی کرده که برای شکار کاربران اندرویدی ظاهر شده است. ما به یک اسکریپت منبع باز برخوردیم که به هر APK (بسته نرم افزاری اندروید) یک درب پشتی می افزاید (هکرها از یک روش مخفی برای به دست آوردن دسترسی های غیر مجاز به یک دستگاه استفاده می کنند).

صفحه اصلی درب پشتی-apk مانند (شکل 1) می باشد.

اگر چه نویسنده ذکر کرده که این اسکریپت تنها برای مقاصد آموزشی در نظر گرفته شده، اما مجرمان سایبری از آن برای تامین اهداف شیطانی خود استفاده می کنند. آنالیز ما این گفته را تایید می کند.

اگر چه نویسنده ذکر کرده که این اسکریپت تنها برای مقاصد آموزشی در نظر گرفته شده، اما مجرمان سایبری از آن برای تامین اهداف شیطانی خود استفاده می کنند. آنالیز ما این گفته را تایید می کند.

برای خواندن آنالیز فنی درباره این بدافزارها، PDF زیر را دانلود کنید.

مهم:

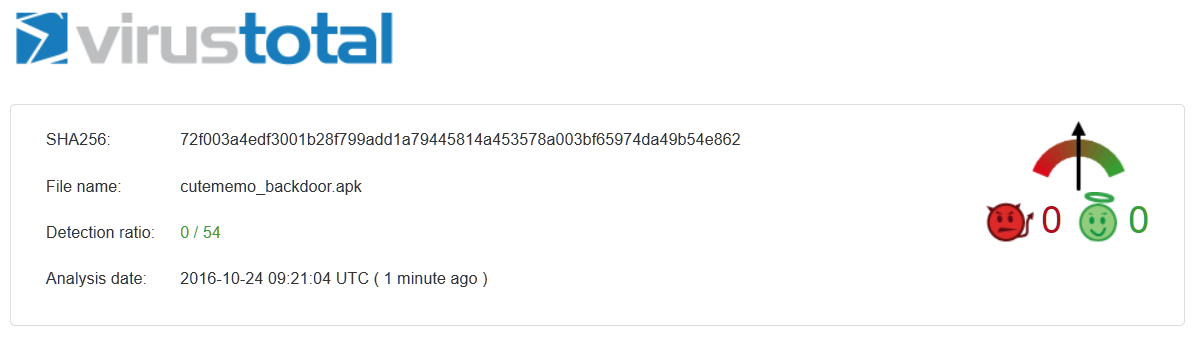

هیچ نرم افزار آنتی ویروس دیگری قادر به شناسایی این درب پشتی نیست. در شکل زیر نتایج سایت ویروس توتال (virustotal) آمده است:

درب پشتی چه کاری انجام می دهد؟

درب پشتی چه کاری انجام می دهد؟

این پکیج با 5 کلاس که تنها یک پوشش است که داده پیوست را از Metasploit framework دانلود می کند.

metasploit یک چارچوب طراحی شده برای تست نفوذ می باشد اما در این مورد برای یک سوء قصد استفاده می شود. هنگامی که داده پیوست توسط درب پشتی دریافت شود، به مهاجم یک دسترسی کامل به دستگاه قربانی می دهد از جمله:

- هر برنامه ای را اجرا می کند

- دستگاه را خاموش می کند

- لیست تماس ها، اطلاعات تماس، اس ام اس، مکان، و غیره را بازیابی می کند

- پیام کوتاه ارسال می کند

- با میکروفون، صدا ضبط می کند

- با دوربین دستگاه، عکس می گیرد

- با دوربین دستگاه، فیلم می گیرد

- به تمام فایل های ذخیره شده بر روی دستگاه دسترسی دارد

- تصویر زمینه را تغییر می دهد

- به پوسته (shell) دسترسی دارد

این تنها مهاجم اسکریپتی نیست که از ابزار مخرب استفاده می کند. تعداد بیشتری وجود دارند. برخی از آنها منبع باز و برخی منبع بسته می باشند. اسکریپت هایی مانند این ها که به راحتی در دسترس هستند، باعث افزایش تهدیدات می شوند و انتظار می رود در آینده نیز انجام این کار را ادامه دهند. به کاربران اندروید توصیه می کنیم نرم افزار Quick Heal Mobile Security را که بطور فعال این تهدید را به عنوان "Android.MetaBack.A" شناسایی و مسدود می کند، نصب کنند.

هشدار امنیتی! Locky Ransomware یک مهاجم است

‘Locky’ آخرین مدل خانواده باج افزار است. نام جالبی دارد و به همان اندازه مخرب است. ادامه مطلب را در اینجا ببینید.

Locky Ransomware چیست؟

Locky یک بدافزار جدید رمزنگاری فایل است. دو کار انجام می دهد:

- فایل های موجود در کامپیوتر آلوده شده را رمزنگاری می کند.

- فرمت فایل های رمزگذاری شده را به .locky تغییر می دهد.

و همانطور که می دانیم، فایل های رمز شده را تنها با پرداخت باج برای دریافت یک کلید که در دسترس کلاهبردار سایبری است، می توان رمزگشایی کرد.

چه کسانی در خطر می باشند؟

باج افزار Locky برای هدف قرار دادن کاربران ویندوز شناخته شده است.

چگونه یک دستگاه را آلوده می کند؟

به نظر می رسد باج افزار از کمپین ایمیل های اسپم مختلف برای گسترش و آلودگی قربانیان استفاده می کند.

در یک کمپین، متوجه شدیم که به نظر می رسد این ایمیل ها از یک سازمان مردمی باشد، و از کاربر می خواهد که یک فایل پیوست صورتحساب (MS Word doc) را دانلود کند.

این سند حاوی متنی است که به نظر می رسد نامفهوم یا ناخوانا باشد. و برای تبدیل به متن خوانا، کاربر نیاز به فعال کردن ‘macros’ دارد.

اگر کاربر گرفتار این حیله شود و ‘macros’ را فعال کند، یک سری فرآیندهای خودکار در نهایت باعث نصب Locky Ransomware در دستگاه می شود.

هنگام ورود به سیستم، باج افزار هر فایلی که می یابد را رمزنگاری می کند.

سپس چه اتفاقی می افتد؟

هنگامی که Locky فایل ها را رمزنگاری می کند، بر روی دسکتاپ یک پیام به کاربر نمایش می دهد. پیام اخطار از آنچه اتفاق افتاده است، و این که رمز گشایی فایل ها تنها با خرید یک کلید خصوصی از هکر امکان پذیر است؛ هزینه رمزگشایی می تواند بیش از ₹ 26,558/- ($400) باشد.

پیشنهاد ما چیست؟

- به طور منظم از فایل های مهم خود پشتیبان تهیه کنید، و پشتیبان را رمزنگاری کنید. رمزنگاری این اطمینان را می دهد که داده ها توسط هیچ شخصی سوء استفاده نگردد.

- به ایمیل هایی که از شما می خواهند یک پیوست، نرم افزار، فرم های نظر سنجی و یا هر چیزی که انتظارش را ندارید دانلود کنید، اعتماد نکنید؛ حتی به فوری بودن، و یا ایمیلی که مهم یا ضروری به نظر برسد توجه نکنید. اگر فکر می کنید ایمیل واقعی است، با فرستنده تماس بگیرید و از صحت آن مطمئن شوید.

- از اکانت ‘Administrator’ برای کامپیوترتان استفاده نکنید مگر اینکه ضروری باشد. لاگین کردن به عنوان مدیر و توسط بدافزارها مورد حمله قرار گرفتن می تواند آسیب های جبران ناپذیری به کامپیوترتان وارد کند. همیشه به عنوان یک کاربر استاندارد برای استفاده روزانه وارد شوید.

- سیستم عامل ویندوز و تمام برنامه های متفرقه/ کاربردی را با آخرین بروز رسانی / وصله امنیتی به روز نگه دارید. در اکثر آلودگی های باج افزاری، بد افزارها از آسیب پذیری های امنیتی موجود در سیستم کاربر سوء استفاده می کنند.

چگونه کوییک هیل کمک می کند؟

ما برای محصولات خانگی کوییک هیل به روز رسانی منتشر کردیم که مانع از حمله باج افزار Locky می شود. علاوه بر این، مکانیسم دفاعی چند لایه کوییک هیل از انواع حملات مخرب از جمله آلودگی باج افزارهای جدید جلوگیری می کند.

Email Security ایمیل های حاوی لینک ها و پیوست های مخرب را مسدود می کند.

Web Security وب سایت های حاوی بدافزار ها و ویروس های پنهان، و وب سایت های طراحی شده برای حملات فیشینگ را مسدود می کند.

Advanced DNAScan بدافزارهای جدید و ناشناخته ای که می تواند آسیب های زیادی وارد کند را متوقف می کند.

Anti-Ransomware از رمزنگاری هر نوع داده ای توسط باج افزار جلوگیری می کند. این ویژگی با روش های مختلفی از حمله باج افزار بالقوه جلوگیری می کند.

- تمامی فایل های دانلود شده که اجزای سازنده آن می تواند تبدیل به یک حمله باج افزار بالقوه شود را اسکن می کند.

- آنالیز نحوه عملکرد یک برنامه بلادرنگ، می تواند قبل از هر گونه آسیبی آن را متوقف کند.

- پشتیبان گیری بلادرنگ مانع از نشت اطلاعات حتی در مواردی که فایل های خاصی ممکن است توسط یک باج افزار رمزگذاری شود.

- کمک می کند تا کاربران مسیر فایل هایی که رمزگذاری شده اند را بیابند.

- بلافاصله به کاربران هشدار می دهد تا برای اصلاح اقدام کنند.

- آلودگی های باج افزار شناسایی شده را ایزوله می کند؛ از گسترش و هر گونه آسیب رسانی آنها جلوگیری می کند.

ما ردپای Locky Ransomware و توسعه آن را دنبال می داریم. ما در مواردی که هر چیز مهمی رخ دهد شما را مطلع می کنیم. ایمن بمانید!

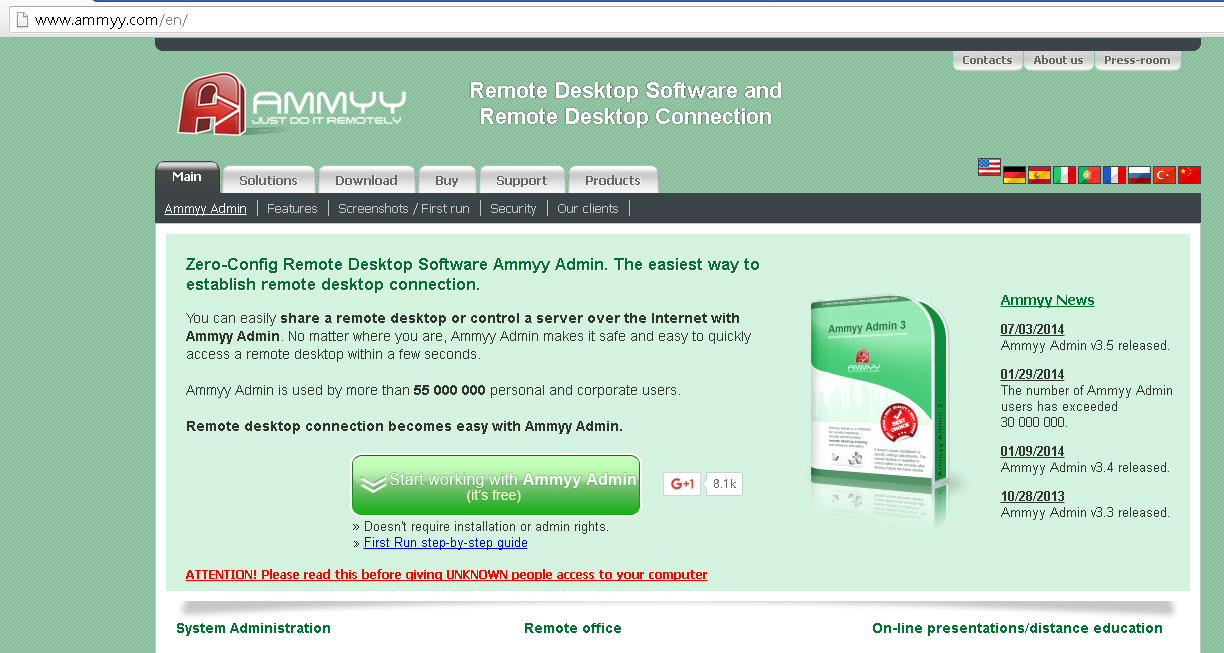

هشدار! گسترش باج افزار از طریق وب سایت برنامه ریموت Ammyy

آزمایشگاه کوییک هیل یک نوع جدیدی از Cerber3 Ransomware را کشف کرده که از طریق نرم افزار ریموت Ammyy در وب سایت رسمی این برنامه گسترش یافته است. با این وجود، امکان میزبانی از دیگر بدافزارها توسط این وب سایت نیز وجود دارد. پیش از این، در این وب سایت گسترش باج افزار خطرناک Cryptowall 4.0 کشف شد.

آزمایشگاه کوییک هیل یک نوع جدیدی از Cerber3 Ransomware را کشف کرده که از طریق نرم افزار ریموت Ammyy در وب سایت رسمی این برنامه گسترش یافته است. با این وجود، امکان میزبانی از دیگر بدافزارها توسط این وب سایت نیز وجود دارد. پیش از این، در این وب سایت گسترش باج افزار خطرناک Cryptowall 4.0 کشف شد.

راهکار ویژه کوییک هیل برای بازیابی فایل ها پس از حمله باج افزار

هنگام حمله یک باج افزار، اگر بدانید از اطلاعات تان به صورت امن پشتیبان گیری شده است؛ آیا دیگر لازم نیست که نگران بازیابی فایل هایتان باشید؟ قابلیت پشتیبان گیری و بازیابی کوییک هیل به شما کمک می کند تا به هدفتان برسید.

Ransomware چیست؟

Ransomware یک بدافزار است که کامپیوتر آلوده را قفل می کند و تمام فایل های روی سیستم را رمز گذاری می کند. سپس برای رها کردن سیستم و یا رمزگشایی فایل ها از قربانی تقاضای باج می کند.

در صورتی که به دلیل حمله ی باج افزار به داده هایتان دسترسی ندارید، لطفاً با تیم پشتیبانی کوییک هیل تماس بگیرید. آنها به کاربران کوییک هیل کمک خواهند کرد تا بدون هیچ گونه دریافت هزینه فایل هایشان را بازیابی کنند.

نکات کلیدی قابلیت پشتیبان گیری و بازیابی:

1. ابتدا می بایست یک محصول آنتی ویروس کوییک هیل را نصب و فعال کنید. این قابلیت به عنوان بخشی از بروز رسانی دانلود شده و نیاز به اقدام خاصی توسط کاربر نیست.

2. سبک است و برای پشتیبان گیری از اطلاعاتتان به طور نامحسوس در پس زمینه کار می کند و تأثیری در عملکرد سیستم ندارد.

3. به صورت خودکار و دوره ای (چند بار در روز)، از تمام فرمت های فایل های مهم و شناخته شده مانند PDF و فایل های مایکروسافت آفیس موجود بر روی کامپیوترتان یک نسخه پشتیبان تهیه می کند. اگر هر یک از فایل های فوق را ویرایش کردید، به طور خودکار از آخرین نسخه پشتیبان گیری می کند.

4. یک نسخه پشتیبان از فایل هایتان در درایو محلی کامپیوترتان نگه می دارد و به هیچ وجه، این اطلاعات اشتراک گذاری نشده و یا به فضای ابر کوییک هیل منتقل نمی شود.

5. از درایوهای مپ شده/ شبکه و جداشدنی پشتیبانی نمی کند. هرچند که امکان بازیابی فایل های روی شبکه وجود ندارد، اما از درایوهای جداشدنی می توان برای بازیابی اطلاعات استفاده کرد.

این ویژگی در محصولات زیر موجود است:

• سری محصولات 2016 کوییک هیل (v17.00)

• سری محصولات 2015 کوییک هیل (v16.00)

همگام با گسترش و پیدایش تهدیدات جدید، ویژگی های جدید امنیتی محصولات خانگی کوییک هیل به صورت مرحله ای افزایش می یابد.

توجه داشته باشید که قابلیت پشتیبان گیری و بازیابی بر روی یک سیستم در سناریوهای زیر تاثیری نخواهد داشت:

1. اگر قبل از نصب این ویژگی، فایل ها توسط یک باج افزار رمزگذاری شده باشد.

2. اگر کامپیوتر تحت حمله باج افزار رمزگذاری کامل دیسک قرار گیرد. هرچند که این موارد بسیار نادر است.

با وجود این که کوییک هیل به شما کمک خواهد کرد فایل هایتان را بازیابی کنید، باید توجه داشته باشید که این ویژگی یک راهکار جامع برای تهیه نسخه پشتیبان یا بازیابی اطلاعات نیست. توصیه می کنیم برای جلوگیری از آلودگی باج افزار، نکات امنیتی زیر را رعایت کنید:

• هرگز ایمیل های ارسال شده توسط منابع ناشناس، ناخواسته و یا غیر منتظره را باز نکنید.

اگر به نظر می رسد یک ایمیل فوری توسط کسی که می شناسید ارسال شده است، با فرستنده تماس بگیرید و بررسی کنید. اکثر ایمیل های فیشینگ با به شکل مهم و یا فوری ارسال شده اند. آنها عمدتاً برای فریب شما نوشته شده اند تا مثلاً بر روی یک لینک کلیک کنید یا فایل پیوست را دانلود کنید.

• بر روی لینک ایمیل هایی که اطلاعات شخصی را می خواهند، یا در مورد حساب های بانکی تان می پرسند کلیک نکنید و یا فایل های پیوست را دانلود نکنید.

• توصیه می شود تمام به روز رسانی های امنیتی برای سیستم عامل را اعمال کنید؛ برنامه هایی مانند نرم افزار Adobe، جاوا، مرورگرها، و غیره. این به روز رسانی ها نقاط ضعف امنیتی این برنامه ها را رفع می کند و از بهره برداری توسط نرم افزارهای مخرب جلوگیری می کند.

• همیشه نرم افزار آنتی ویروس تان را به روز نگه دارید و از آنتی ویروسی که می تواند ایمیل ها و وب سایت فیشینگ را مسدود کند استفاده کنید.

• به طور منظم از فایل های خود پشتیبان تهیه کنید. به یاد داشته باشید هنگام پشتیبان گیری بر روی هارد دیسک اینترنت را قطع کنید. قبل از این که دوباره آنلاین شوید درایو را جدا کنید.

تکنولوژی ضد باج افزار کوییک هیل بطور فعال باج افزار را شناسایی و از حملات احتمالی آنها جلوگیری می کند. برای دانستن نحوه کار، این اینفوگرافیک را مشاهده کنید.

مراقب کرک ویندوز KMSPico باشید

کرک ویندوز می تواند یک باج افزار باشد.

- تنها از نرم افزار دارای لایسنس استفاده کنید و از نرم افزارهای کرک شده اجتناب کنید

- از دانلود و نصب فعال کننده یا کرک (activators) برای فعال شدن سیستم عامل و یا نرم افزار های دیگر اجتناب کنید

- سیاست حفظ حریم خصوصی را بخوانید و از خطرات نصب هر نرم افزار آگاه شوید

- از تمام فایل های مهم به صورت منظم پشتیبان تهیه کنید

- نرم افزار آنتی ویروس را بر روی کامپیوترتان اجرا کنید و آن را به روز نگه دارید.

برنامه های نامعتبر دلیل مهم حملات مخرب در گوشی های اندرویدی

ما انتخاب را دوست داریم! اما افراد باهوش اعتبارسنجی انتخاب های موجود را نیز دوست دارند.

اکثر ما برنامه های دلخواه مان را از فروشگاه Google Play یا Windows Store دانلود می کنیم زیرا آنها برنامه رسمی از پیش نصب شده برای دستگاه های اندروید و ویندوز می باشند و از این رو، یک منبع قابل اعتماد هستند. Google Play یا Windows Store همیشه خدمات دیجیتالی مناسبی برای برنامه مورد نیازتان نیستند. اکثر اوقات آنها برنامه های طراحی شده توسط شرکت ها / افراد را به فروش نمی رسانند. برنامه های شخص ثالث رایگان را به عنوان یک راهکار سریع برای برنامه مورد نیازمان دانلود می کنیم، در نتیجه خودمان را در معرض آسیب پذیری های جهانی قرار می دهیم و یک قربانی احتمالی برای مجرمان اینترنتی می شویم!

آمار شناسایی 2015 کوییک هیل، افزایش 23 درصدی حملات مخرب در دستگاه های اندروید را نشان می دهد. اکثر این حملات به دلیل دانلود نرم افزار شخص ثالث است.

برنامه شخص ثالث چیست؟ به بیان ساده، برنامه های طراحی شده توسط شرکت ها و افراد دیگری غیر از ارائه کننده سیستم عامل می باشد. بنابراین، اگر مایکروسافت، گوگل، اپل و یا لینوکس یک برنامه طراحی کنند و آن روی گوشی های هوشمندتان نصب شود؛ یک نرم افزار اصلی می شود. هر برنامه ای که توسط آنها طراحی نشده باشد نرم افزار شخص ثالث می شود.

به طور کلی، ما تمایل داریم این برنامه ها را حتی بدون تحقیق درباره صحت و پیامدهای امنیتی شان دانلود کنیم. هنگامی که این برنامه ها را دانلود می کنیم، بدون این که حتی فکر کنیم شخص ثالث با تمام اطلاعات کاربری ما چه کاری خواهد کرد؛ بطور مستقیم به آنها مجوز و دسترسی به تمام اطلاعات خصوصی را می دهیم.

بنابراین اگر شما عاشق گوشی های هوشمندتان هستید و می خواهید از طول عمرش مطمئن شوید، سعی کنید اقدامات احتیاطی زیر را به طور منظم دنبال کنید:

1. بپذیرید، Google Play Store و Windows Store بطور کامل و 100٪ امن نیستند، اما آنها برای دانلود برنامه ها از مورد اعتماد ترین و معتبرترین فروشگاه ها می باشند.

2. اگر هنوز هم قانع نشدید، پس همیشه یک برنامه نامعتبر را پس از تحقیق و بررسی دانلود کنید و بررسی کنید که آیا طراح نرم افزار یک وب سایت رسمی دارد یا خیر. رتبه و تعداد دانلود برنامه ها و نظرات کاربران، به شما اطمینان بالاتری از صحت برنامه می دهد.

3. اگر شما یک برنامه شخص ثالث بدون خواندن نظرات کاربران دانلود کردید، مراقب هر گونه فعالیت مشکوک در گوشی های هوشمندتان باشید. مصرف باتری بیش از حد، مسائل حرارتی و هنگ کردن مکرر از شایع ترین مشکلات مرتبط با دانلود برنامه های نامعتبر می باشد.

4. اگر برنامه های شخص ثالث مجوز دسترسی بیش از حد مانند دسترسی به لیست تماس و یا پیام ها را درخواست می کند، پس وقت آن است که هوشیار باشید!

5. همواره گوشی خود را با برنامه های امنیتی معتبر اسکن کنید.

و اگر هنوز هم فکر می کنید برای ایمن سازی، بهینه سازی و اطمینان از حفظ حریم خصوصی گوشی های اندرویدتان در برابر برنامه های شخص ثالث به کسی یا چیزی نیاز دارید، پس به دنبال FONESTASTIC بروید!

ایمن سازی با FONESTASTIC: برنامه Fonetastic بدافزارها، آسیب پذیری ها، ویروس ها، تبلیغ افزارها را شناسایی و حذف می کند و امنیت گوشی تان را از برنامه های شخص ثالث جعلی تأمین می کند.

بهینه سازی با FONESTASTIC: از کند شدن گوشی هوشمندتان جلوگیری می کند. بهینه سازی سرعت گوشی، ذخیره سازی، افزایش عمر باتری، و افزایش عمر گوشی و ...

Ensure PRIVACY WITH FONESTASTIC: هرچیزی که شما دوست دارید را به عنوان بخش خصوصی روی تلفن تان نگه می دارد. Fonetastic از برنامه های مهم حاوی اطلاعات شخصی و مهم در برابر سارقان اطلاعات محافظت می کند.

فایل اسلاید Fonetastic را مشاهده نمایید: http://goo.gl/CFTtHB

منابع:

http://www.ndtv.comhttp://www.livemint.com

http://www.howtogeek.com

http://www.wisegeek.org

http://www.joyofandroid.com

بانکداری امن (Safe Banking)

مقایسه آنتی ویروس های تحت شبکه و سازمانی

مقایسه آنتی ویروس های تحت شبکه و سازمانی (اندپوینت سکیوریتی) کاملترین نسخه های شرکتهای مطرح توسعه دهنده آنتی ویروس در جهان در این پست آورده شده است.

البته امکانات و ماژولهای آنتی ویروس ها و شرح مختصری از فعالیت آنها در این مطلب آورده شده است. با توجه به نسخه های متفاوت خریداری شده توسط سازمانها این گزینه ها می توانند کمتر باشند.

آنتی ویروسها شامل سایمانتک (Symantec)، مکافی (McAfee)، کوییک هیل (Quick Heal)، کاسپراسکای (Kaspersky)، ایست ناد 32 (Eset)، ای اسکن (eScan) و ترندمیکرو (Trend Micro) می باشند.

ویژگی ها | Quick Heal Endpoint Security 6.0 - Total | Symantec endpoint Protection 12.1.5 | Kaspersky Security Center 10.1.249c | McAfee - ePolicy Orchestrator 5.1 | Trend Micro OfficeScan 11.0 | eScan Management Console 14.0.1400.1632 | Eset Remote Administrator 5.2.22 |

کنترل ابزار اعمال سیاست های امنیتی جهت کنترل ابزارهای جداشدنی | بلی (مدیریت کاملتر بیش از 25 نوع ابزار) | بلی | بلی | بلی | بلی | بلی | بلی |

پیشگیری از دست دادن اطلاعات (Data Loss Prevention) جهت مانیتور کردن و مسدود کردن اطلاعات حساس پتانسیل به خارج از سازمان از کانالهای گوناگون مانند ابزارهای USB، اشتراک گذاری شبکه، کلیپبورد، Print screen، برنام ها و سرویس های آنلاین | بلی (در پک جداگانه) | بلی | بلی | بلی (در پک جداگانه) | بلی | خیر | خیر |

مدیریت دارایی نظارت و ممیزی داراییهای سختافزاری و نرمافزاری کلاینت ها و تغغیرات صورت گرفته در آنها | بلی | خیر | بلی | بلی (در پک جداگانه) | خیر | بلی | بلی |

منبع آلودگی مدیر شبکه میتواند منبع ویروس که بر روی کلاینت ها را بر روی شبکه منتشر شده را مکان یابی نماید. | بلی | بلی | خیر | خیر | بلی | خیر |

بلی |

مانیتور فعالیت فایل (Fileactivity Monitor ) مانیتور فعالیت فایل مانند کپی، تغییرنام و حذف همه یا گروهی از کلاینتها در مسیرهای درایوهای محلی، درایوهای جداشدنی و درایوهای شبکه. | بلی | خیر | خیر | خیر | خیر (تنها فایل های مسیر پوشه ویندوز قابل رهگیری است) | خیر | خیر |

کنترل برنامه مانیتور و کنترل برنامه ها و نرم افزارهای ناخواسته. | بلی | بلی | بلی | بلی (در پک جداگانه) | بلی (برنامه می تواند با استفاده از ویژگی BDS مسدود گردد) | بلی | بلی |

محافظت فایروال مسدود کردن و یا مجاز کردن فعالیت های شبکه مبتنی بر سیاست. | بلی | بلی | بلی | بلی (در پک جداگانه) | بلی | بلی | بلی |

پیشگیری از نفوذ (IDS) سیستم پیشگیری از نفوذ برای مسدود کردن فعالیت های مخرب شبکه و جلوگیری از تلاش برای سوء استفاده از حفره ها و آسیبپذیریهای نرم افزارها | بلی | بلی | خیر | بلی | بلی | بلی | بلی |

امنیت وب مسدود کردن بد افزارها، فایل های آلوده، فیشینگ و وب سایت های آلوده و کنترل دسترسی کلاینت ها به سایت های اینترنتی بر اساس دسته بندی مانند بازی، خبری، پخش فیلم و صدا و... | بلی | بلی | بلی | بلی (در پک جداگانه) | بلی | بلی | بلی |

سیستم شناسایی مبتنی بر رفتار مانیتور برنامه های در حال اجرا بر اساس رفتار آنها. | بلی | بلی | بلی | بلی | بلی | خیر | بلی |

اسکن آسیب پذیری مدیران می توانند همه آسیبپذیریهای شناخته شده بر روی نرمافزارهای شرکتهای مختلف نصب شده بر روی کامپیوترها مانند Adobe, Apple, Mozilla, Oracle, Microsoft و سیستم عامل های کامپیوترها در شبکه را اسکن و شرایط امنیتی آنها را ارزیابی نماید. | بلی | بلی | بلی | بلی (در پک جداگانه) | بلی | خیر | خیر |

محافظت در حالت Safe Mode جلوگیری از دسترسی غیرمجاز به سیستم زمانی که سیستم در مد safe mode ویندوز بالا می آید. | بلی | خیر | خیر | خیر | خیر | خیر | خیر |

سندباکس مرورگر با سندباکس مرورگر، شما می توانید از یک مکانیزم امنیتی برای جلوگیری از دسترسی به همه سایتهای آلوده و غیر مطمئن و غیربازبینی شده استفاده نمایید. | بلی | خیر | خیر | خیر | بلی | بلی | خیر |

اسکن زمان بوت برای رفع آلودگی های سیستم پیش از راه اندازی ویندوز با استفاده از پوسته راه انداز ویندوز زمانی که سیستم به شدت آلوده به ویروس شده و ویروس در سیستم فعال بوده و در حالت معمولی ویندوز قابل پاکسازی نمیباشد. | بلی | خیر | خیر | خیر | خیر | خیر | خیر |

بهینه سازی (Tune up) بهینه سازی کارایی کامپیوترها با حذف فایل های ناخواسته و هرز، مدخل های نامعتبر و منسوخ شده رجیستری و با یکپارچه سازی (defragmentation) اطلاعات حیاتی سیستم. | بلی | خیر | خیر | خیر | خیر | خیر | خیر |

اطلاع رسانی ایمیل و پیامک ارسال اخطارها و رویدادهای حیاتی شبکه ماننده شناسایی ویروس، شیوع ویروس در شبکه، انقضای زمان لایسنس و... به مدیر شبکه. | بلی | فقط Email | بلی (SMS خارج از ایران) | فقط Email | فقط Email | فقط Email |

فقط Email |

تغییر مسیر بر اساس گروه تغییر مسیر تعدادی از کلاینت ها از یک سرور به سرور دیگر. | بلی | بلی | بلی | بلی | خیر | خیر | بلی |

مدیریت بروزرسانی ثانوی اجازه به کلاینت ها برای بروزرسانی از آپدیت منیجر خاص، برای تعادل بار بروزرسانی در شبکه های بزرگ و یا ارتباطات VPN شعب با مراکز | بلی | بلی | خیر | بلی | بلی | خیر | بلی |

پیکربندی نمایش داشبورد | خیر | خیر | خیر | خیر | بلی | بلی | بلی |

بازیابی این ویژگی از پروسس اسنپشات برای ذخیره رکورد سرور خاص پایگاه داده در سرور SQL استفاده می کند. | در حال پیشرفت | بلی | خیر | بلی | خیر | خیر | خیر |

مدیریت موبایل سازمانی(MDM) مدیریت آرایه های افزایشی ابزارهای موبایل، شبکه های وایرلس و سرویس های مرتبط جهت فعال کردن استفاده گسترده از موبایل در محیط کسب و کار. | بلی (در پک جداگانه) | بلی | بلی | بلی (در پک جداگانه) | خیر |

بلی | بلی |

مانیتور فعالیت چاپ نگهداری لاگ جهت فعالیت چاپ | خیر | خیر | خیر | خیر | خیر | بلی | خیر |

جلوگیری از ویرایش فایل مسدود کردن ویرایش و یا تغییر فایل و فولدر | خیر | خیر | خیر | خیر | خیر | بلی | خیر |

پشتیبانی ازIPv6 | خیر | بلی | خیر | بلی | بلی | خیر | بلی |

کنسول مدیریت تحت وب | 100% | به صورت ناقص | به صورت ناقص | به صورت ناقص | به صورت ناقص | به صورت ناقص | به صورت ناقص |

پشیبانی از کلاینت ها | Windows, Linux and Mac | Windows, Linux and Mac | Windows, Linux and Mac | Windows, Linux and Mac | Windows | Windows, Linux and Mac | Windows, Linux and Mac |

نماینده رسمی در ایران | بلی | خیر | خیر | خیر | خیر | بلی | خیر |

اسکن هوشمند مبتنی بر DNA استفاده از الگوی ژنوم انسانی جهت شناسایی هوشمند تهدیدات جدید (لابراتوار مجازی) | بلی | خیر | خیر | خیر | خیر | خیر | خیر |

PC2Mobile اسکن ویروسهای سیستم عامل موبایل و سیستم عامل های ویندوز، بدون نصب بر روی گوشی موبایل | بلی | خیر | خیر | خیر | خیر | خیر | خیر |

انجین | سریع، هوشمند و سبک با انجین منحصربفرد | سنگین با انجین منحصربفرد | سنگین با انجین منحصربفرد | سنگین با انجین منحصربفرد | سنگین با انجین منحصربفرد | سنگین با انجین شرکت ثالث (بیتدفندر) |

حمله سایبری به وزارت دفاع هند توسط کوییک هیل شناسایی و مسدود گردید

به گزارش شرکت تولید کننده نرم افزارهای امنیتی کوییک هیل، تلاشی که برای سرقت اطلاعات حساس آزمایشگاه تحقیقاتی متالوژی وزارت دفاع (DMRL) و آزمایشگاه تحقیقاتی سازمان تحقیق و توسعه وزارت دفاع (DRDO) در سپتامبر (شهریور) توسط مهاجمان سایبری صورت گرفت، شناسایی و مسدود گردید.

مدیر ارشد فناوری کوییک هیل (CTO) آقای سنجای کتکار گفت: ما از نزدیک کمپین حملات موسوم به "Sinon" که به صورت خاص آزمایشگاه متالوژی وزارت دفاع DMRL و لابراتوار تحقیقاتی تحقیق و توسعه وزارت دفاع هند DRDO را هدف قرار داده بود، رهگیری می کردیم.

این گزارش می افزاید، این حملات که با عنوان "کمپین ساینون" در تاریخ 5 سپتامبر 2014 شناسایی شد، توسط یک ایمیل به ظاهر اصیل -اما ایمیل کلاهبردارانه و فیشینگ- با یک پیوست آلوده برای بهره برداری از یک آسیب پذیری و حفره قدیمی سیستم عامل ویندوز طراحی شده بود.

به گفته سنجای کتکار، "این تهدید بلافاصله با استفاده از راهکار Endpoint Security کوییک هیل که در کامپیوترهای DMRL فعال بود شناسایی و مسدود گردید. در نتیجه، این اقلام پیشگیرانه، مانع بروز هرگونه خسارت و زیانی گردید. ما دو هفته زمان صرف کردیم تا مطمئن شویم که تهدید مسدود شده در واقع یک تلاش تهاجمی برای نفوذ و سرقت اطلاعات امنیتی و حساس دفاعی بوده است.

وی به آسیب هایی که این حمله می توانست در سرقت اطلاعات از آزمایشگاه مستقر در حیدرآباد به بار آورد اشاره ای نکرد اما گفت این حمله خنثی شده می توانست اطلاعات حساس را کپی و آنها را به سرور مهاجمان ارسال نماید. همچنین می توانست دسترسی و کنترل کامل رایانه را با استفاده از مرکز کنترل و دستور (Control & Command) به مهاجمین بسپارد.

تجزیه و تحلیل این حمله توسط کوییک هیل نشان داد که این حمله از یک سرور در ویتنام اجرا شده است اما آدرس سرور و جزئیات دیگر می تواند یک ثبت اطلاعات جعلی باشد.

محل واقعی مهاجم در گزارش ذکر نشده است.

بر اساس این گزارش، این حمله توسط یک ایمیل به ظاهر واقعی و اصیل اجرا می شد. به محض اینکه یک ایمیل فیشینگ باز می شد، یک فایل سند (document) جعلی را باز می کرد. سند جعلی باز شده کدهای مخرب را بر روی رایانه دانلود می کرد. در حالی که این فایل سند، قربانی را به طور کامل گمراه می ساخت، بد افزار یک فایل سنگین دیگری به نام avg.dll با حجم 28 مگابایت می ساخت تا ذهن قربانی را به سمت یک آنتی ویروس یا هر برنامه دیگر اشکالزدایی گمراه نماید. این فایل پس از نصب مانند یک نرم افزار آنتی ویروس واقعی به نظر می رسید.

در اویل سال جاری نیز کنسرسیوم Infosec هند در حدود 3000 اتصال اینترنتی در دهلی نو کشف کرد که احتمالا از محل های خارجی در حال شنود اطلاعات بودند.

لیست مهاجمان حاوی اسامی وزارت دفاع بلوک جنوبی و کارکنان نیروی دریایی C-Wing در بلوک جنوبی می شد.

گفتنی است اینفوسک بزرگترین کنسرسیوم امنیت سایبری آسیا می باشد که شامل شرکت های بزرگ بین المللی مانند کوییک هیل، سیمانتک، سیسکو و... می باشد.

بازوی امنیت سایبری دولت هند، تیم واکنش اضطراری کامپیوتر هند (CERT) گزارش داد که 62189 حادثه امنیت سایبری در 5 ماهه نخست سال جاری رصد شده است.

حملات رصد شده از فضای سایبری تعدادی از کشورها مانند آمریکا، اروپا، برزیل، تریکه، چین، پاکستان، بنگلادش، الجزایر، امارات استفاده کرده بودند که نتوانستند به موفقیت دست یابند.

گفتنی است شرکت فناوری ارتباطات و اطلاعات فانوس نماینده رسمی توزیع و پشتیبانی فنی محصولات امنیتی تکنولوژی های کوییک هیل در ایران می باشد.

خبر در تلویزیون و نشریات معتبر و رسمی هند بازتاب گسترده ای داشت:

Source: The Financial Express, All Editions, pg. 10

Source: Business Standard, Mumbai & Pune

Source: Daily Post, National

Source: Nav Bharat, Mumbai & Pune (hindi)

Source: NDTV Gadgets

http://gadgets.ndtv.com/internet/news/cyber-attack-on-indian-defence-research-lab-thwarted-quick-heal-601330

Source: thehindubusinessline.com

کوییک هیل برنده تاج قهرمانی CRN در امنیت کلاینت برای دومین بار در یک ردیف شد

پونا، 30 ژوئن، 2014: شرکت تکنولوژی های کوییک هیل که پیشرو ارائه راه حل های امنیتی فناوری اطلاعات است، تاج قهرمانی را برای امنیت کلاینت در رده ی سازمانی برای دومین سال پیاپی به دست آورد. کوییک هیل به مراتب جلوتر از رقبا است و دوباره در سال جاری ترجیح داده راه حل های سازمانی ارائه دهد.

در اوایل سال جاری، تکنولوژی های کوییک هیل به طور متوالی ششمین جایزه قهرمانی CRN برای مشتریان خانگی و SOHO را دریافت کرد. این شرکت برخی از تغییرات عمده در سیاست های کانال سال گذشته ایجاد کرد که به خوبی توسط انجمن شرکت های بزرگ همکار پذیرفته شد. همچنین نوآوری های محصولات شرکت در حال گسترش می باشد و در فهرست فروشندگان چند سال گذشته بود با این حال، به عنوان یک دستگاه پخش پیشرو تثبیت شد. این دومین پیروزی متوالی در بخش شرکت کوییک هیل است.

آقای کایلاش کتکار، بنیانگذار و مدیر ارشد اجرایی کوییک هیل گفت: "ما هرسال مفتخر به دریافت این جایزه از CRN برای مشتریان خانگی و سازمانی هستیم که نشان دهنده تلاش های ما برای ارائه بهترین راه حل برای شرکای توزیع می باشد. ما برای اطمینان از ارائه محصولات با کیفیت به شرکای تجاری، پشتیبانی و ایجاد انگیزه برای به حداکثر رساندن درآمدشان و مقاومت در برابر رقبا، تعهد داریم. این نیز نشان دهنده قدرت راه حل مجموعه ما و نشان دهنده موفقیت در زمان دستیابی به اهداف تجاری شرکای ما می باشد. "

در ابتدا، کوییک هیل منطق قیمت بازارهای عملیاتی (MOP) را حفظ می کند. این شرکت تغییر قیمت ها در هر سطح شبکه را ثابت کرده است، در نتیجه تضمین می کند که مطمئنا هیچ کم و کاست و شریکی در سطح حاشیه ای وجود ندارد. بسیاری از پاسخ دهندگان گفته اند که قیمت گذاری کوییک هیل به آنها در رقابت قوی قیمت بازار کمک کرده است.

با تلاش های مستمر کوییک هیل با ایجاد بازار برای بخش سازمان های بزرگ از طریق توسعه توزیع محصولات و ایجاد برنامه پروژه همکار، این شرکت در بازار شرکت های کوچک و متوسط متمرکز شده است. موفقیت کوییک هیل تا حد زیادی به گستردگی شبکه توزیع و نگهداری از آن مربوط می شود. پاسخ دهندگان به اشتراک گذاشته اند که مدیران شبکه توزیع کوییک هیل به راحتی در دسترس بودند و به سرعت در مواقع لزوم مسائل را حل و فصل می کردند.

همکاران توانستند محصولات کوییک هیل را به آسانی به دلیل در دسترس بودن سریع، پشتیبانی خوب محلی، حاشیه های ارزشمند و بررسی قیمت بازار عامل (MOP) به فروش برسانند.

جوایز سالانه مسابقات قهرمانی CRN، براساس نتایج حاصل از یک سری بررسی های انجام شده، برای ارائه دهندگان بهترین راه حل می باشد. جوایز برای فروشندگان بر اساس برداشت شرکای توزیع در زمینه های رضایت تکنولوژیکی، رضایت پشتیبانی و منافع مالی اهدا شده اند.

درباره ی تکنولوژی Quick Heal

شرکت تکنولوژی های کوییک هیل ارائه دهنده راهکارهای امنیتی دارای تاییدیه ISO 9001 می باشد. تکنولوژی های کوییک هیل در سال 1993 تاسیس شده و پس از آن به طور فعال در حال بررسی و توسعه نرم افزارهای آنتی ویروس بوده است. تکنولوژی های کوییک هیل با استخدام بیش از 1100 نفر از بهترین متخصصین و کارشناس حوزه نرمافزار و امنیت در سراسر جهان در 31 شعبه که دفتر مرکزی آن در شهر پونای هند می باشد، به میلیون ها نفر از کاربران در سراسر جهان خدمات ارائه می دهد.

محصولات تحسین شده خانواده کوییک هیل که با معیارهای صنعتی در امنیت کامپیوتر تولید شده است توسط آزمایشگاه معتبر ویروس شناسی نظیر ICSA Labs, AV-Test, AV Comparatives, Virus Bulletin, West Coast Labs UK و PC Security Labs مورد تایید قرار گرفته است.

این شرکت برنده جوایز Deloitte Fast 50 و Red Herring Asia می باشد که آن را در میان 100 شرکت برتر تکنولوژی های آینده آسیا قرار می دهد.

در طول 21 سال، بخش تحقیق و توسعه این شرکت برروی امنیت IT برای کامپیوترهای شخصی و برای شرکت های کوچک و متوسط، شبکه های قدرتمند و راه حل های امنیت محتوا برای حفاظت از منابع شرکت ها و کانال های ارتباطی متمرکز شده است. فعالیت فعلی بر روی راهکارهای امنیتی مبتنی بر فناوری ابری، راه حل های امنیتی جامعی ارائه می دهد که تهدیدات، حملات و ترافیک های مخرب را به صورت پیشگیرانه دفع می کند.

از آنجا که رویکرد تمرکز بر مشتری دارای اهمیت فراوانی است تلاش مستمر برای ارتقای کیفیت این شرکت صورت می پذیرد که منجر به پیشتازی در جلب اعتماد مصرف کننده خانگی، تلفن همراه و امنیت سازمانی گشته است.

کوییک هیل با Microsoft و Intel برای ارائه راهکار های جامع امنیتی همکاری دارد که به مجتمع سازی کارآمدتر تکنولوژی های یکدیگر منجر می شود.

این شرکت در حال افزایش حضور جهانی خود با تاسیس دفاتر جدید در آمریکا، ژاپن و کنیا می باشد که در سال 2012 راه اندازی شده است. علاوه بر این، به یک شبکه عظیم و مرتبط با بیش از 15000 نمایندگی مجاز فروش و شبکه توزیع در بیش از 60 کشور جهان متصل است.

ارتقاء رایگان توتال سکیوریتی کوییک هیل برای آندروید

چطور آنتی ویروس های تقلبی وارد سازمانها می شوند؟

Bitdefender و Kaspersky هم ایران را تحریم کردند!

سالهاست که آنتی ویروس های آمریکایی نظیر سیمانتک، مکافی، کومودو و آنتی ویروس ژاپنی ترندمیکرو به بازار ایران وارد نشده و هیچگونه فروش و خدمات پشتیبانی به افراد و سازمانهای ایرانی ارائه نمی دهند، که این امر منجر به شکل گیری و رشد قارچ گونه آنتی ویروس های کسپرسکی روسی، بیتدفندر رومانی، و کوییک هیل هندی در ایران شد.

چندی قبل خبر از خروج قریب الوقوع کسپرسکی از بازار ایران داده بودیم، که به دلیل پیوستن به بورس امریکا مجبور به عدم ارائه سرویس به مشتریان ایرانی خواهد شد، که این امر اکنون محقق گشت. با مراجعه به وب سایت کسپرسکی نام ایران و نمایندگان رسمی آن از لیست خارج شده اند، بنابراین خدمات این شرکت به صورت رسمی و قانونی در کشور ارائه نخواهد شد:

http://www.kaspersky.com/partners/buyoffline/

اما Bitdefender هم به این جرگه پیوست و نمایندگان و مشتریان خود را در ایران رها کرد:

http://www.bitdefender.com/partners/partner-locator.html

اما به نظر می رسد آنتی ویروس هندی کوییک هیل وفادارتر از بقیه بوده و همچنان به نمایندگان و مشتریان خود به صورت مستقیم خدمت ارائه می دهد:

موبایل سکیوریتی کوییک هیل در حال حاضر برای کاربران آندروید رایگان است

پونا، 29 جولای 2014: شرکت تکنولوژی کوییک هیل، ارائه دهنده راه حل های امنیتی فناوری اطلاعات، اعلام کرد که امنیت تلفن همراه کوییک هیل در حال حاضر برای تمام کاربران آندروید رایگان است. کوییک هیل برای محافظت از میلیون ها کاربر آندروید، 'Antivirus & Mobile security for all' را ارائه می دهد. موبایل سکیوریتی کوییک هیل برای آندروید با ویژگی های امنیتی جدید افزایش یافته که آن را جامع ترین راه حل های امنیتی تلفن همراه برای کاربران می سازد. یکی از ویژگی های اصلی این محصول امنیت شخصی است، که برای کمک به کاربران در زمان اضطراری طراحی شده است. هنگام فعال سازی این ویژگی، پیام SOS حاوی موقعیت مکانی کاربر، به شماره های تماس جایگزین تعیین شده در هنگام ثبت نام، ارسال می شود. وضعیت کاربر فیس بوک و توییتر نیز با این پیام SOS به روز خواهد شد. به طور خلاصه، غنی سازی تجربه کاربر و افزایش ایمنی از ویژگی های جدید اضافه شده می باشند.

آقای Abhijit Jorvekar، قائم مقام، سرپرست فروش جهانی و بازاریابی، تکنولوژی های کوییک هیل، گفت: "امنیت و حفظ حریم خصوصی در دستگاه های تلفن همراه ضروری است همانطور که افراد کمی از مردم می توانند میزان تهدیدات دانلود یک برنامه خاص را برآورد کنند. با این حال، می توان آن را تا حد زیادی به حداقل رساند. در حالی که راه حل های امنیتی تلفن همراه در حال توسعه هستند، برای درک اینکه چگونه برنامه های کاربردی موبایل به خطرات امنیتی که ممکن است به حریم خصوصی کاربران وارد شود و یا به حمله نرم افزارهای مخرب واکنش نشان دهند، تجزیه و تحلیل کامل انجام شده است. تیم ما شبانه روز برای بهینه سازی راهکارها و ارتقای تجربیات کاربران تلاش می کند.

برای کاربران ثبت نام شده موبایل سکیوریتی آندروید کوییک هیل، کوییک هیل ارتقاء رایگان به توتال سکیوریتی کوییک هیل برای آندروید را ارائه می دهد. این ارتقاء برای تعمیق تجربه مصرف کننده و به شناخت ارتباط طولانی و متقابلا سودمند است.

آقای کایلاش کتکار مدیر عامل و مدیر ارشد اجرایی، شرکت تکنولوژی های کوییک هیل گفت: "طبق گزارش تهدیدات فصلی، افزایش عظیم کاربران تلفن آندروید همراه با بازار های اپلیکیشن آندروید غیرقانونی موجب افزایش بدافزار شده است." او ادامه داد: "این قاعده رو به رشد آندروید با دانلود بی شمار، آنها را به چند عنصر آزار دهنده مانند مهاجم، و یا تبلیغات ناخواسته، نشت اطلاعات شخصی و تهدیدات امنیتی تبدیل می کند. نسخه رایگان هم اکنون با چندین ویژگی جدید طراحی شده است که به محافظت از مصرف کنندگان در برابر تهدیدات امنیتی و رسیدگی به مشکلات ایجاد شده توسط دستگاه های از دست رفته و یا به سرقت رفته مجهز شده است."

ویژگی های زیر آنچه را که امنیت تلفن همراه کوییک هیل در یک برنامه باید برای هر دستگاه آندروید داشته باشد، می باشند:

اسکن سریع - این یک اسکن درخواستی می باشد که دستگاه تلفن همراه را به درخواست کاربر اسکن می کند.

برنامه زمانبندی اسکن - این قابلیت به کاربران اجازه می دهد تا به برنامه اسکن خودکار ویروس در یک زمان مناسب دسترسی یابند.

مشاور خصوصی - به کاربران کمک می کند تا برنامه های نصب شده بر روی تلفن های خود را که ممکن است حریم خصوصی شان را تحت تاثیر قرار دهند، بررسی کنند.

مشاور امنیت - راهنمای کاربران در مورد تنظیماتی که می تواند امنیت کلی گوشی های هوشمندشان را تحت تاثیر قرار دهند.

به اشتراک گذاشتن نرم افزار - اجازه می دهد تا کاربران نرم افزار امنیتی موبایل کوییک هیل را با دیگر دستگاه های آندروید به اشتراک بگذارند.

مدیریت دستگاه از راه دور (RDM) - با پورتال RDM کوییک هیل، کاربران می توانند مکانی که دستگاه شان قرار دارد را ببینند. آنها می توانند از راه دور دستگاه شان را قفل و باز کنند، و حتی تمام داده های خود را از طریق پورتال پاک کنند.

رجیستر با TRAI - به کاربران اجازه می دهد تا شماره هایشان را با خدمات DND از هند رجیستر کنند. آنها همچنین می توانند با TRAI علیه شماره های ناخواسته شکایت کنند.

این نرم افزار هم اکنون از این لینک قابل دریافت می باشد.

درباره ی تکنولوژی Quick Heal

شرکت تکنولوژی های کوییک هیل ارائه دهنده راهکارهای امنیتی دارای تاییدیه ISO 9001 می باشد. تکنولوژی های کوییک هیل در سال 1993 تاسیس شده و پس از آن به طور فعال در حال بررسی و توسعه نرم افزارهای آنتی ویروس بوده است. تکنولوژی های کوییک هیل با استخدام بیش از 1100 نفر از بهترین متخصصین و کارشناس حوزه نرمافزار و امنیت در سراسر جهان در 31 شعبه که دفتر مرکزی آن در شهر پونای هند می باشد، به میلیون ها نفر از کاربران در سراسر جهان خدمات ارائه می دهد.

محصولات تحسین شده خانواده کوییک هیل که با معیارهای صنعتی در امنیت کامپیوتر تولید شده است توسط آزمایشگاه معتبر ویروس شناسی نظیر ICSA Labs, AV-Test, AV Comparatives, Virus Bulletin, West Coast Labs UK و PC Security Labs مورد تایید قرار گرفته است.

این شرکت برنده جوایز Deloitte Fast 50 و Red Herring Asia می باشد که آن را در میان 100 شرکت برتر تکنولوژی های آینده آسیا قرار می دهد.

در طول 21 سال، بخش تحقیق و توسعه این شرکت برروی امنیت IT برای کامپیوترهای شخصی و برای شرکت های کوچک و متوسط، شبکه های قدرتمند و راه حل های امنیت محتوا برای حفاظت از منابع شرکت ها و کانال های ارتباطی متمرکز شده است. فعالیت فعلی بر روی راهکارهای امنیتی مبتنی بر فناوری ابری، راه حل های امنیتی جامعی ارائه می دهد که تهدیدات، حملات و ترافیک های مخرب را به صورت پیشگیرانه دفع می کند.

از آنجا که رویکرد تمرکز بر مشتری دارای اهمیت فراوانی است تلاش مستمر برای ارتقای کیفیت این شرکت صورت می پذیرد که منجر به پیشتازی در جلب اعتماد مصرف کننده خانگی، تلفن همراه و امنیت سازمانی گشته شده است.

کوییک هیل با Microsoft و Intel برای ارائه راهکار های جامع امنیتی همکاری دارد که به مجتمع سازی کارآمد تر تکنولوژی های یکدیگر منجر می شود.

این شرکت در حال افزایش حضور جهانی خود با تاسیس دفاتر جدید در آمریکا، ژاپن و کنیا می باشد که در سال 2012 راه اندازی شده است. علاوه بر این، به یک شبکه عظیم و مرتبط با بیش از 15000 نمایندگی مجاز فروش و شبکه توزیع در بیش از 60 کشور جهان متصل است.

کسپرسکی در حال خروج از ایران

علی رغم تاکید متخصصان حوزه امنیت اطلاعات مبنی بر عدم تکیه و استفاده بر روی یک محصول حتی محصول واقعاً و کاملا ایرانی، متاسفانه مدیران فناوری اطلاعات دستگاههای اجرایی غفلت کرده و همه تمرکز خود را بر روی آنتی ویروس کسپر اسکای قرار دادند.

شنیده ها حاکی است که این محصول روسی در حال پیوستن به بورس آمریکا (نزدک) بوده و پس از آن این آنتی ویروس نیز همانند آنتی ویروسهای آمریکایی، فروش، بروزرسانی یا آپدیت و آپگرید را مشمول تحریم ها می نماید.

پس از انتقال شرکت سایبروم به سوفوس انگلیس که مشتریان ایرانی را سردرگم کرده، اکنون نوبت به کسپرسکی است که مشتریان خود را از بروزرسانی و پشتیبانی محروم سازد.

به نظر می رسد محصولات غیر اروپایی مانند کوییک هیل هند از این فرصت استفاده نماید و بتواند بازار خود را گسترش دهد. هرچند باز هم توصیه می شود که تنها بر روی یک برند تمرکز ننمایید!

مبارزه آنتی ویروس های تحت شبکه در ایران

با گرم شدن هوا، رقابت آنتی ویروس های سازمانی هم گرم تر می شود.

شرکت های مطرح عرضه کننده رسمی آنتی ویروس در ایران با روش های تبلیغاتی متفاوت درحال رشد بازار خود می باشند.

آنتی ویروس کسپرسکی روس با حربه برندینگ و تبلیغات بر روی نام خود ولی بدون هیچگونه ارتقای نرم افزاری در حال بازاریابی است. ارائه چندین مدل از اندپوینت کسپراسکای با کم و زیاد کردن ویژگی ها، از لحاظ قیمتی نیز رقبا را به چالش می کشاند.

آنتی ویروس های کرک شده ولی با قیمتی گران به نام اورجینال هم تهدید کننده بازار می باشند. ناد 32 غیرمجاز کرک شده، سیمانتک امریکایی کرک شده و مکافی امریکایی کرک شده در حال فروش به عنوان اورجینال می باشند. پیشنهاد می شود که قبل از خرید حتما اسم نماینده را در سایت شرکت و یا به شرکت های اصلی سازنده یک ایمیل ساده ارسال و از اصل بودن لایسنس مطمئن گردید.

آنتی ویروس اویرا و بیتدفندر رومانی تنها با برگ کاهش قیمت به جنگ رقبا می روند. البته مشتریان این شرکتها معمولا بیش از یکسال قادر به استفاده نمی باشند.

آنتی ویروس کوییک هیل هند هم با دو برگ به رقابت افزوده شده، به نظر می رسد پس از 8 سال تجربه در بازار ایران، این شرکت فهمیده که تنها تکنولوژی کارگر نیست و قیمت را هم باید با توجه به بازار ایران بالانس نماید. هرچند به ادعای این شرکت، اندپوینت سکیوریتی کوییک هیل از همه رقبای خود برتر است، اما شاید بتوان آن را برتر از آنتی ویروس های مطرح ایران دانست، اما شاید سیمانتک اندپوینت پروتکشن و ترندمیکرو هم بتوانند در کنار اندپوینت جدید و ارتقا یافته کوییک هیل دانست. در حالی که کسپر از کنسول 100% تحت وب سود نمی برد و کنسول اصلی آن تحت ویندوز می باشد. کوییک هیل و سیمانتک از کنسول مدیریت 100% تحت وب سود می برند، هرچند که سادگی در مدیریت در کنسول کوییک هیل سعی شده بیشتر لحاظ گردد.

باید منتظر ماند و دید کدام آنتی ویروس گوی سبقت را از رقبا خواهد ربود؟